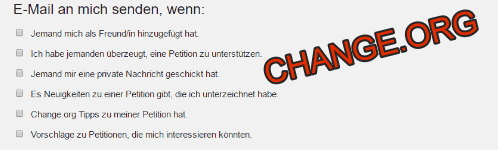

Kurz erklärt: Emails von Change.org abschalten

In den letzten Wochen ist die Emailrate vom Petitionsportal Change.org merklich angestiegen. Wer aber versucht, über den Opt-Out-Link in den Mails diese abschalten zu können, stellt fest, daß das immer nur für eine einzelne Petition geht. Netter Versuch. Deshalb soll hier kurz erklärt werden, wie man alle Emails von dem Portal abschalten kann. Dazu ist es nötig, sich bei Change.org [...]