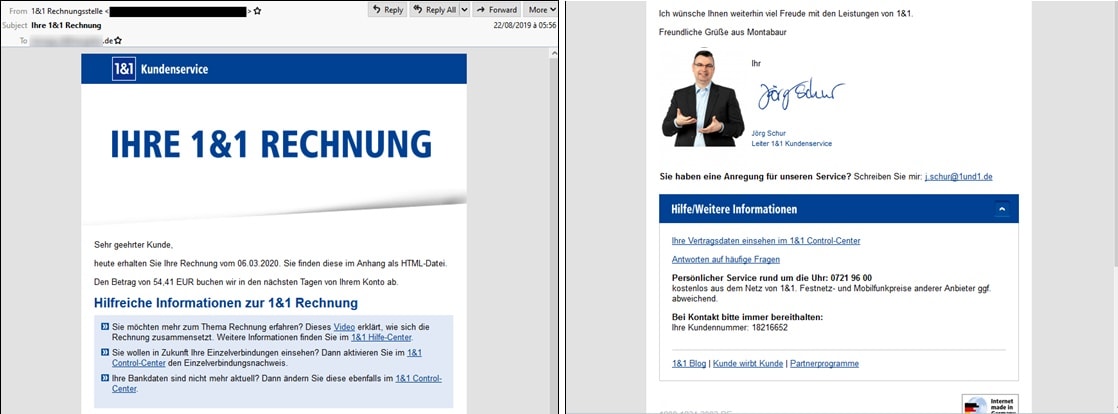

Mit einer massiven Phishing-Kampagne zielen die kriminellen Hintermänner auf deutsche Unternehmen. Bei diesen Angriffen werden gefälschte Rechnungen benutzt, die angeblich von 1&1 stammen, um einen Remote Access Trojaners zu installieren, sofern der Empfänger auf die wirklich gut gemachten Mails hereinfällt:

Sicherheitsexperten von Proofpoint sind jetzt einer breit angelegten Phishing-Kampagne gegen deutsche Firmen auf die Spur gekommen: Schon seit Anfang Juni greifen die Cyberkriminellen der Gruppe TA505 (Threat Actor 505) mit Phishing-Mails in Deutsch an, die gefälschte Rechnungen von 1&1 für den Angriff nutzen. In drei Tagen wurden über 50.000 Mails registriert.

Die Ziele der Angriffe sind Unternehmen aus den Bereichen Fertigung, Luft- und Raumfahrt, Einzelhandel, Industrie und auch die Automobil-, Logistik-, Versicherungs- und Immobilienbranche.

Die Gruppe TA505 war zuletzt im Februar 2020 mit einer ähnlich massiv angelegten Kampagne auf deutsche Unternehmen unterwegs. Die Hackergruppe hinter der Kampagne ist eine extrem umtriebige, finanziell motivierte Gruppe Cyberkrimineller, die in der Vergangenheit besonders durch die Verbreitung der Banking-Malware Locky und Dridex bekannt geworden ist.

Nachdem die Hacker von April bis Mai kaum in Erscheinung traten, nahmen sie im Juni 2020 ihr kriminelles Handwerk wieder auf. Vor der Pause war die Hackergruppe den Experten von Proofpoint zuletzt mit Cyberattacken aufgefallen, die sich unter Nutzung von Ködern mit Bezug zu Covid-19 gegen Unternehmen des Gesundheitswesens, der verarbeitenden Industrie und der Pharmabranche in den USA richteten.