Eine aktive Kampagne mit Phishing-Mails nutzt die Ängste von Website-Betreibern, abgemahnt zu werden. Benutzt werden dazu Kontaktdaten aus dem Impressum der eigenen Website.

Wer eine eigene Internetseite betreibt, muss sich immer vor einer Abmahnung durch zwielichtige Abmahnkanzleien sorgen. Diese Angst nutzen Cyberkriminelle und verschicken ganz aktuell perfide Phishing-Mails an Internetseiten-Betreiber, um dort Zugangsdaten abzugreifen.

Wie man die Phishing-Mails der Kampagne erkennt

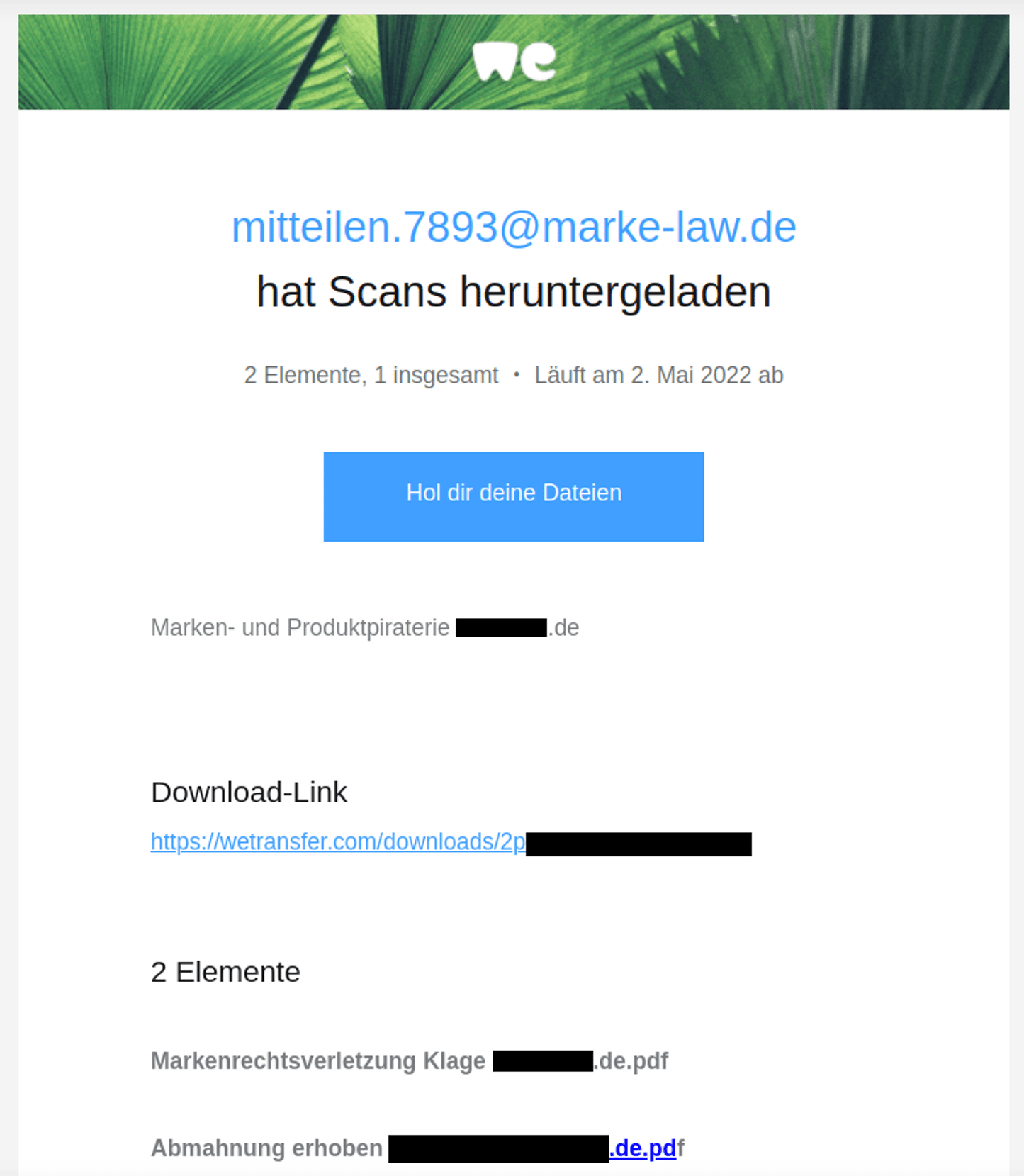

Diese Phishing-Mails sind einer Benachrichtigungs-Mail des beliebten Filehosters WeTransfer nachempfunden (siehe Artikelbild). Angeblich stehen unter einem Download-Link zwei Dateien zum Abruf bereit.

Als Dateiname ist unter anderem “Markenrechtsverletzung Klage [domain].de.pdf” angegeben, wobei [domain] der tatsächlichen Domain des potenziellen Opfers entspricht.

Auch in einem Beschreibungstext wird die Domain nochmals explizit genannt, um der Mail einen legitimen Anstrich zu geben: “Marken- und Produktpiraterie [domain].de”.

Um den Druck noch weiter zu erhöhen, behaupten die Absender, der Zugriff auf die Dateien laufe noch am selben Tag ab. Der Betreff lautet in einem im Internet veröffentlichten Fall “mitteilen.2091@marke-law.de hat Scans heruntergeladen- Läuft am 2. Mai ab” und der angebliche Absender ist “WeTransfer Hinweis 879 <informieren76273@wetransfer.co>”.

Wer eine solche Mail erhalten hat, sollte sie umgehend löschen und keinesfalls auf den darin enthaltenen Link klicken.

Was passiert, wenn man trotzdem den Link anklickt

Wer den Link trotzdem ankliclt, der landet auf einer gut gemachten Kopie der echten Login-Seite des Filehosters WeTransfer in einwandfreiem Deutsch.

Statt von der echten WeTransfer-Seite „wetransfer.com“ wird die Phishing-Seite aber von „wetransfer.kz“ ausgeliefert. Diese Phishing-Seite fordert den Besucher dann auf, sich mit Email-Adresse und Passwort einzuloggen, um die Dateien “Markenrechtsverletzung Klage.pdf” und “Abmahnung erhoben.pdf” herunterzuladen.

Die Phisher wollen Ihr Mail-Konto übernehmen

Hier nutzen die Cyberkriminelle noch einen Trick, um ihre Glaubwürdigkeit zu verstärken: Die Mailadresse des potenziellen Opfers wird über den Link in der Mail als URL-Parameter _app Base64-kodiert an die Phishing-Seite übergeben und ist schon vorausgefüllt.

Fällt man auf diese Masche herein und gibt Zugangsdaten ein, erscheint eine Fehlermeldung, die unmissverständlich zeigt, was die Täter erbeuten wollen: “Benutzen Sie Ihr E-Mail-Passwort, um die Archive zu sehen!”

Nach drei (natürlich immer vergeblichen) Versuchen, bei denen das Opfer im ungünstigsten Fall drei verschiedene, echte Passwörter durchprobiert hat, leitet die Phishing-Seite es dann auf eine legitime Fehlerseite von wetransfer.com um (“Datei nicht gefunden”).

Die Cyberkriminellen versuchen also ganz offensichtlich, die Kontrolle über den Mail-Account des Webmasters zu gewinnen – und damit stehen ihnen normalerweise alle Tore offen.

Möglich wäre, dass die Angreifer danach versuchen, darüber die Kontrolle über den Webserver zu erhalten. Die genutzten Kontaktdaten des Webmasters stammen vermutlich aus dem Impressum der Internetseite.